打印本文

打印本文  关闭窗口

关闭窗口 【导读】随着互联网的逐步升温,各种商业网站也不断出现,支撑这些商业网站运行的网站服务器系统,应该如何配置,才能最大限度地保证安全,本文从侧面进行了描述。

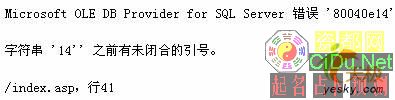

无意中浏览了一个商业网站,我不怎么喜欢浏览商业网站和政府的网站,突然有个想法想对这样的大型商业网站进行一次测试,我想这样的网站服务器应该能很安全,看了一下时间,20:47还早,下面浏览一下这个网站的结构,找到了http: //www.97531.com/index.asp?id=14这样的一个界面,在后面加一个单引号http://www.97531.com/index.asp?id=14'回车后出现,(图一)

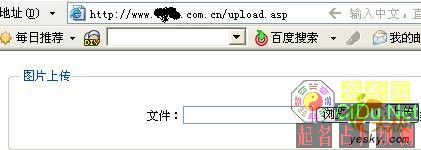

没有过滤单引号,有SQL INJECTION漏洞,下面我的思路是SQL注入漏洞拿到网站后台管理员的帐户,然后进去上传一个ASP木马,先用工具找一下后台再说,看有没有什么漏洞,果然不出我所料,找到一个上传图片的界面,如(图二)

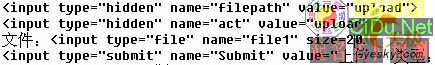

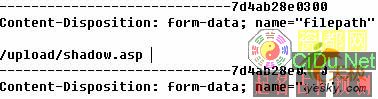

看一下源码,发现有上传漏洞,跟前些日子的6KBBS的上传漏洞一样,都是filepath变量的问题,如图(三)

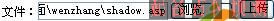

下面进行上传ASP木马,选择好要上传的ASP木马,但不要点上传按钮,如图(四).

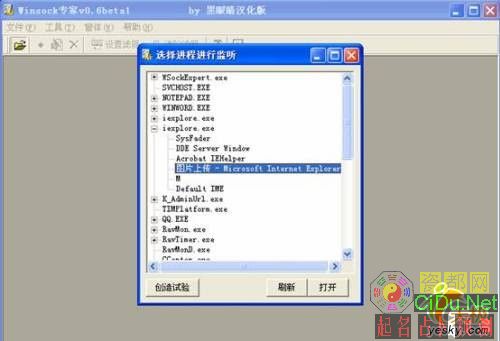

然后进行WSockExper抓包,如图(五)

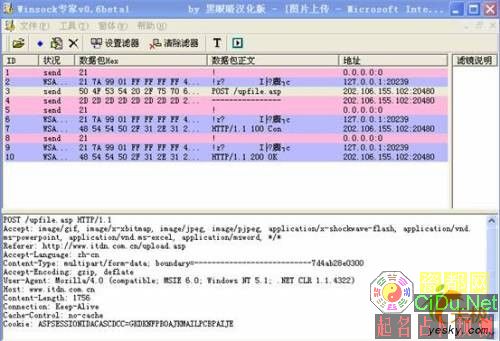

回到IE中来上传文件,点“上传”按钮后,提示出错,说文件上传发生错误,文件格式不正确,这个是预料之中的(能直接上传成功才怪呢). 回到抓包软件中来看看抓包结果吧,WSockExper把我刚才的提交过程全记录下来了(图六)

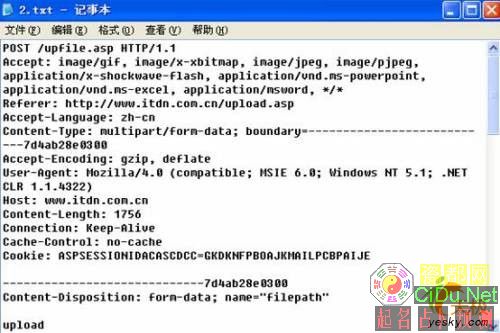

把第三行和第四行复制到文本文件中,注意回车也应复制进去。保存为2.txt(图七)

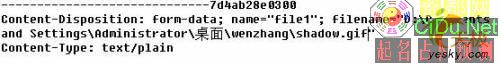

下面我们来修改这个文件. 我们改文件名,找到filename="D:\Documentsand Settings\Administrator\桌面\wenzhang\shadow.asp"这一句,把ASP文件的后缀名改成图片格式的,如图 (八) 然后在要上传的目录后面加上要保存的文件名,然后在文件名后面空一个空格,如图(九)

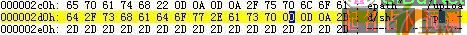

现在拿出UltraEdit-32,打开2.txt,找到/upload/shadow.asp这一字串,点编辑-->HEX功能-->HEX编辑:在OD前把与空格对应的十六进制代码20改为00(图十),保存退出。我们要的数据就成了。

下面就是提交了。

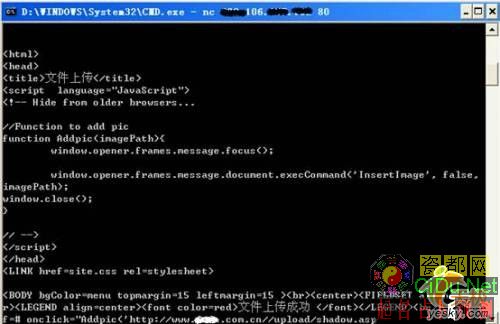

打开CMD,进入有NC的目录,用NC以如下命令提交我们的数据:

|

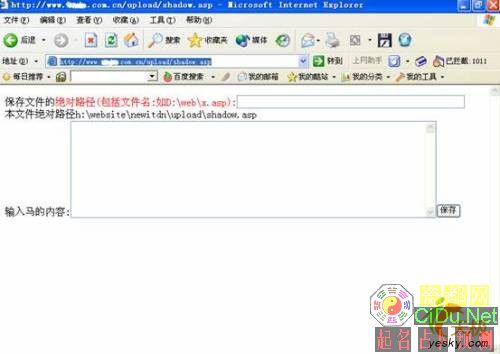

还等什么,我们到IE中去看看自己的成果吧,看我们的ASP文件到底传上去了没有?在IE中打开http: //www.97531.com/upload/shadow.asp,看,多么熟悉的画面(图十二),有了它,什么样的ASP后门不能上传呢? 漏洞的原因动网的漏洞多数人知道,所以现在不少网站已经修补了这个漏洞,但对于文件名,有些程序却没有考虑到。

其实,这个漏洞,在原理上同动网漏洞是一样的,都是利用电脑在读取字符串时,遇到“\0”(00)时,认为字符串结束了,从而丢掉后面的字串。这一电脑特性也不知算不算漏洞,正如UNICODE编码特性一样,可被人利用。尽管在这里网页过滤了路径,但仍从用户处接收文件名,我们同样可以在字串中构造“\0”,又在结尾处构造gif,因为扩展名是从右读取的,它认为文件类型是gif,从而可以骗过扩展名验证可以上传,在保存时,文件名又是从左边读取的,当它遇到“\0”时,后面就都丢掉了,于是文件就被保存成我想要的shadow.asp了。我们学习入侵时应了解一个漏洞的实质,灵活变通,一样能达到目的.

我已经通过ASP木马拿到SA的用户名和密码了,我不想在渗透下去了,到这,这篇文章已经接近尾声了,今天写这篇文章没有什么高深的技术写的目的是提醒一下网管,这样大型的网站服务器竟然如此脆弱,欢迎大家多做交流。(XMW)

打印本文

打印本文  关闭窗口

关闭窗口